Cifrare le email con chiavi GPG: guida pratica per iniziare

La sicurezza della posta elettronica è spesso trascurata, nonostante ogni giorno viaggino nei messaggi informazioni personali e talvolta sensibili. Una delle soluzioni più efficaci per proteggere la propria comunicazione è la cifratura delle email tramite GPG (GNU Privacy Guard), uno standard open source basato sul sistema di cifratura asimmetrica OpenPGP.

In questo articolo vedremo cosa significa cifrare una mail, come generare le proprie chiavi GPG, come pubblicarle su un keyserver e come creare un certificato di revoca. Tutti i comandi sono pensati per essere utilizzati su sistemi Linux, macOS o Windows tramite Gpg4win.

Che cos’è la cifratura delle email con GPG?

GPG utilizza una coppia di chiavi:

Chiave pubblica che può essere condivisa con chiunque e permette agli altri di inviarti messaggi cifrati

Chiave privata (o segreta) che deve restare solo in tuo possesso e serve per decifrare i messaggi che ricevi e per firmare digitalmente quelli che invii

Cifrare una mail significa renderla leggibile solo al destinatario autorizzato, mentre firmarla garantisce autenticità e integrità del messaggio

Generazione delle chiavi

Per cominciare generiamo una nuova coppia di chiavi tramite il comando:

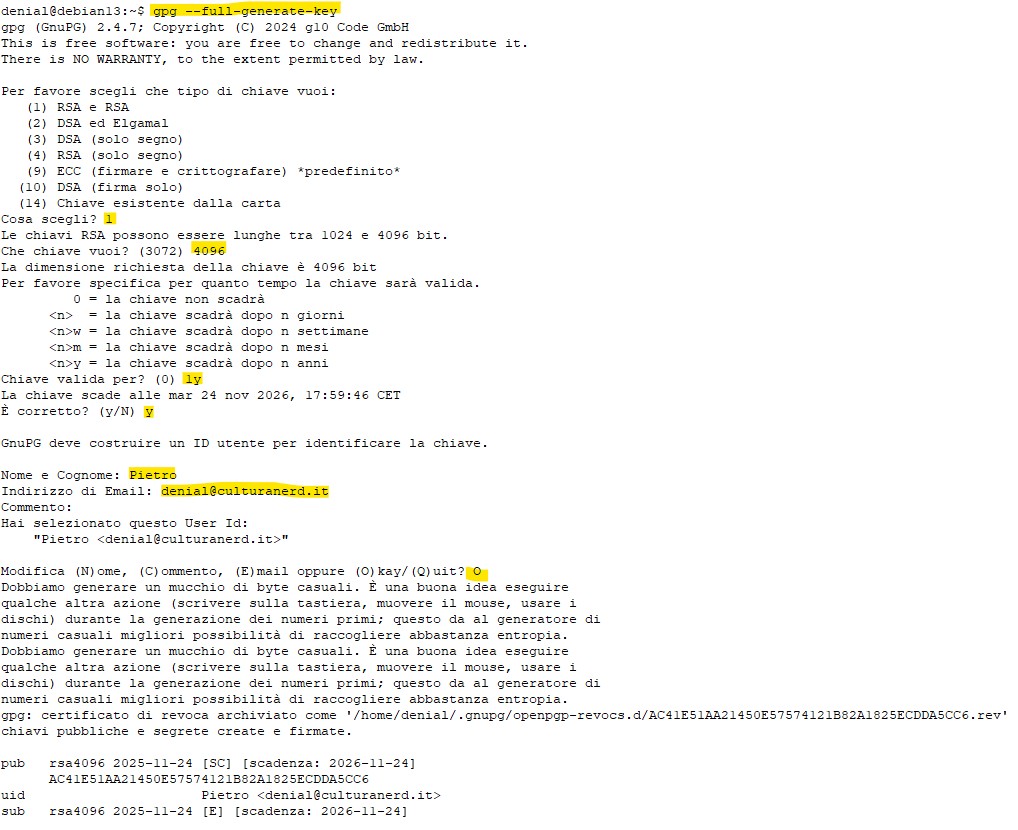

gpg --full-generate-key

Durante il processo interattivo:

Scegliamo il tipo di chiave: selezioniamo

RSA and RSA

Lunghezza chiave: impostiamo

4096 bit

(maggiore sicurezza)

Validità: impostiamo

1 anno

(potrà essere estesa o rinnovata in seguito)

Passphrase: scegliamo una password robusta e ricordiamola con cura

Al termine verrà creata una chiave associata alla nostra email

Recuperare l’ID della chiave

Per pubblicare o esportare la chiave è utile visualizzare l’ID associato. Basta eseguire:

gpg --list-key [mail@email.it]

L’ID della chiave apparirà nella riga con il prefisso pub

Pubblicare la chiave su un keyserver

Per permettere ad altri di trovarla e scriverti in modo cifrato, puoi caricare la tua chiave pubblica su un server pubblico:

gpg --send-key [ID]

GPG invierà automaticamente la tua chiave al keyserver configurato di default

Esportare le chiavi per un backup sicuro

È una buona pratica salvare una copia delle chiavi e conservarla in un luogo protetto

Esporta la chiave privata (solo per backup!):

gpg --export-secret-keys -a [ID] > chiave_segreta.asc

Esporta la chiave pubblica:

gpg --export -a [ID] > chiave_pubblica.asc

La chiave privata deve rimanere assolutamente riservata.

Creare un certificato di revoca

Nel caso la tua chiave venisse compromessa o perdessi la chiave privata, un certificato di revoca ti consentirà di invalidarla pubblicamente

Generalo subito dopo aver creato la chiave:

gpg --gen-revoke --output revoca.asc [ID]

Quando richiesto, scegli l’opzione:

1 - La chiave è stata compromessa

Conserva il file revoca.asc in un luogo molto sicuro, separato dalle chiavi.

Conclusione

La cifratura delle email tramite GPG è un passo fondamentale per proteggere la privacy e la sicurezza delle proprie comunicazioni. Seguendo i passaggi descritti:

- abbiamo generato una coppia di chiavi sicure

- abbiamo caricato la chiave pubblica su un keyserver

- abbiamo effettuato un backup delle chiavi

- abbiamo creato un certificato di revoca

In questo modo siamo pronti a utilizzare la posta elettronica in modo cifrato, garantendo riservatezza e autenticità dei nostri messaggi